|

2014年6月19日DDoS攻撃障害 のバックアップの現在との差分(No.18)

2014年6月19日に発生したPSO2関連サーバー群を狙ったDDoS攻撃によるサービス停止障害についてのまとめ。 メディア

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| 6月 | 7月 | ||||||||||||||||||

| 19日 | 20日 | 21日 | 22日 | 23日 | 24日 | 25日 | 26日 | 27日 | 28日 | 29日 | 30日 | 1日 | 2日 | 3日 | 4日 | → | 16日 | 17日 |

| PSO2 | ▲ | × | × | × | × | × | × | × | ▲ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | → | ○ | ○ |

| AC購入 | ▲ | × | × | × | × | × | × | × | × | × | × | ▲ | ○ | ○ | ○ | ○ | → | ○ | ○ |

| PSO2es | ▲ | × | × | × | × | × | × | × | × | × | × | × | × | × | × | × | → | ▲ | ○ |

原因と経過

6月19日

| 6月19日の経緯 |

6月20日

| 6月20日の経緯 |

6月21日

- 10:00~18:00

「ファンタシースター感謝祭2014」大阪会場のアークスグランプリが開催され5千人を上回る盛況のまま無事に終わる。

6月22日

- 16:02

サービスの停止状態・再開に関わらず6月28日(土)の「ファンタシースター感謝祭2014」福岡会場は開催。西日本総合展示場 新館10~18時の開催。

公式ツイッターより

https://twitter.com/sega_pso2/status/480606818494738433

6月23日

- 14:00

各メディア更新。現状においても激しい攻撃が続いており、ゲームサーバーを切断しているため、アップデートの延期が発表された。

公式サイトは先行して復旧できるよう対策を進めている。

お詫びに関する進展

・ユーザー全員に何らかのお詫びを行う。

・プレミアムセット、拡張倉庫などの有効期間が設けられているアイテムは、有効期間を延長できるよう対応を進めている。

・開催中のWEB連動イベントを含む各種イベントやキャンペーンはすべて受付と配付の期日を延長。

・「PSO2放送局#21」ゲーム内キーワードプレゼントは受付の期限を延長。

※お詫びの詳細や実施時期は、後日あらためて知らせる。

※上記以外の内容に関しても検討を進めており、内容が確定次第、あらためてお知らせ。

次の報告は6月24日の15時。

http://ameblo.jp/sega-psblog/entry-11882851681.html

https://twitter.com/sega_pso2/status/480939302130434048

https://twitter.com/sega_pso2es/status/480938368314773504

6月24日

- 15:00

各メディア更新。暫定的な対策を施し、公式サイトを再開させたが、攻撃が激化した際にはやむなく再度停止する場合もあるとのこと。

各メディア更新。攻撃は現在も断続的に続いている模様。

暫定的な対策を施し、公式サイトを再開させたが、攻撃が激化した際にはやむなく再度停止する場合もあるとのこと。

なお公式サイト内の各種キャンペーン期日は攻撃前のままのため、延長期間の調整が終わり次第、改めて告知するとのこと。

その他(停止中のサービス・補填関連)に関しては昨日の発表と変わらず。次回更新は6/25 15:00。

http://pso2.jp/players/news/?id=3836

http://ameblo.jp/sega-psblog/entry-11883417807.html

https://twitter.com/sega_pso2/status/481317021938761728

https://twitter.com/sega_pso2es/status/481317221742829569

Q:公式サイトが表示されないけど?

A1:ブラウザのキャッシュ情報クリアをお試し下さい。 キャッシュクリアの手順(So-netヘルプページ)

A2:DNSのキャッシュクリア をお試し下さい(※デメリットもあるので自己責任でお願いします。詳しくはリンク先のページをお読み下さい)。

をお試し下さい(※デメリットもあるので自己責任でお願いします。詳しくはリンク先のページをお読み下さい)。

A3:対策に伴って公式サイト側のグローバルIPアドレスが変更されているようで、

閲覧者が参照したDNSサーバーに新サーバーIPの情報が浸透していない可能性があります。

この場合、時間が経てばアクセスできるようになる(というかそれしかない)ので、慌てず待つことをお勧めします。

A4:クライアントダウンロードなど、一部のページはまだ復旧していません。復旧までもうしばらくお待ち下さい。

6月25日

- 15:00

各メディア更新。攻撃は現在も断続的に続いている模様。

公式サイトに続き、ゲームサーバーも再開に向けて準備中だが、進行中の攻撃に対する対策に今しばらく時間を要するとのこと。

また、公式サイト側のさらなる対策実施のため、6/26 16:00~18:00にかけてPSO2およびPSO2esの公式Webサイトメンテナンス が実施される。

が実施される。

該当時間帯は公式サイトにアクセスできなくなるため注意。また、今回の攻撃を受けて開催期間を延長するサービス・キャンペーンの一覧(※)が更新された。

また、ACの有効期限を延長できるよう対応を進めているとの発表もあった。その他の情報は昨日と変わらず。次回発表は6/26 15:00。

http://pso2.jp/players/news/?id=3838

http://ameblo.jp/sega-psblog/entry-11883954399.html

https://twitter.com/sega_pso2/status/481678615180894209

https://twitter.com/sega_pso2es/status/481679038306467840

※対象となるイベントやキャンペーン

・アイテムデザインコンテスト

・『PSO2』2周年記念 キャラクターコンテスト

・『PSO2』2周年記念 キャラクターポートレート

・WEB連動ミッション

・『MJ』×『PSO2』コラボキャンペーン

・『ファンタシースターオンライン2』新規登録キャンペーン第9弾

・AC購入キャンペーン第11弾

・ウェルカムバックGO!GO!キャンぺーン第2弾

・ACを使ってアイテムゲット!キャンペーン第9弾

・2014年6月 ネットカフェブーストデー

・カフェポイント2倍キャンペーン 第10弾

・“PS Vita”版 『PSO2』公認ネットカフェサービススタート記念キャンペーン!

・Sonic's Birthday 2014

・WebMoneyキャンペーン第10弾

・クライアントオーダーキャンペーン第56弾

・「PSO2放送局#21」ゲーム内キーワードプレゼントの受付期間

6月26日

- 15:00

各メディア更新。攻撃は現在も断続的に継続中。

『PSO2』については6月中の再開に向けた準備を進めている。詳細な日時は未定。

再開直後は「アークスキャッシュ(AC)」の購入を停止した状態での再開になり、段階的に復旧するとのこと。

『PSO2es』についてはPSO2再開後の状況を確認してからの再開になるため、現状は時期未定としている。

※AC購入および『PSO2es』の再開時期については後日改めて発表。

その他の情報は昨日と変わらず。次回発表は6/27 14:00。

http://pso2.jp/players/news/?id=3842

http://ameblo.jp/sega-psblog/entry-11884480308.html

https://twitter.com/sega_pso2/status/482040973757673472

https://twitter.com/sega_pso2es/status/482041776006381568

- 16:00

『PSO2』および『PSO2es』公式サイトの追加対策実施メンテナンス開始。 - 17:50

『PSO2』および『PSO2es』公式サイト、メンテナンス完了。

http://pso2.jp/players/news/?id=3840

http://pso2.jp/es/players/news/?id=179

6月27日

- 14:00

各メディア更新。現在、攻撃は小康状態に移行しているとのこと。

昨日と概ね変わらず、具体的なサービス再開日時等についての発表はなかった。

現在延期されているアップデートおよび各種お詫びの詳細・実施時期については、

サービス再開後の状況を見た上で、お知らせするとのこと。次回更新は6/28 19:00。

http://pso2.jp/players/news/?id=3846

http://ameblo.jp/sega-psblog/entry-11884989784.html

https://twitter.com/sega_pso2/status/482388435999526913

https://twitter.com/sega_pso2es/status/482393708365504512

- 18:30

再開直前のメンテナンスを実施した上で、16:30頃から一部サービス(※)を除き、

『PSO2』のサービス再開が発表された。

プレミアム・拡張倉庫の有効期限延長、AC有効期限の延長など、お詫び関連の対応は

再開状況の安定を見たうえでの実施となるため、今現在は実施されていないので注意。

http://pso2.jp/players/news/?id=3849

http://pso2.jp/players/news/?id=3851

http://ameblo.jp/sega-psblog/entry-11885088841.html

https://twitter.com/sega_pso2/status/482456497192845312

https://twitter.com/sega_pso2es/status/482457374662213632

※現在停止中のサービス(いずれも今後の状況を見てお知らせする、とのこと)

・アークスキャッシュ(AC)の購入

・スマートフォン版『PSO2es』へのログイン

また「PSO2アークス候補生!」も今後の状況を確認した上で再開、とのこと。

・注意

現在、PC版においてワンタイムパスワードを設定している状態でログインする際、エラーメッセージが表示されログインできない場合がある不具合が確認されている。

この場合はしばらく時間を置いてから再度ログインを行えばよい。

また一度ログアウトした場合、再度不具合が発生する場合がある。その場合はもういちどログインし直そう。

よくある質問

・ランチャーが起動できない

・起動時のアップデートが走らない

→久々のサービス再開ということでサーバーが混み合っています。

時間をおいてランチャーを再起動すれば解決するようです。

・全サーバーがメンテナンス表示になっている

・ブロック間移動、マイルーム移動中に切断される

・ログインしようとしたらサーバーから切断されましたというエラーが出る

・同じサーバーでキャラチェンジしようとしてシップ選択に戻ったらサーバーから切断されたとエラーが出る

→有志によって現在確認されている主な症状ですが、

いずれもタイトル画面などに戻ってログインし直せば解決するようです。

6月28日

- 19:00

http://pso2.jp/players/news/?id=3860

・第三者によるDDoS攻撃は小康状態となっている状況

・今回の対策が多岐にわたり、現在、サービスの安定状況を慎重に見極めている

以下の問題点が発表されている。

PC認証時においてメール認証キーが記載されたメールが届かない

ランチャーを起動する際に、No.107エラーが発生する

ブロック移動などを行う際に、No.630エラーが発生する

6月29日

- 15:00

http://pso2.jp/players/news/?id=3863

・第三者によるDDoS攻撃は小康状態となっている状況にある。

・現在のところ、サービスの即時停止につながるような重篤な問題は確認されていない。

・停止しているアークスキャッシュ(AC)の購入に関しても、再開に向けて最終調整を進めている。

・各種お詫び対応に関しても、延長対応などに関して調整を進めている為、今しばらくお時間を頂かなければならない状況にある。

6月30日

- 15:00

http://pso2.jp/players/news/?id=3870

•不特定の第三者によるDDoS攻撃は確認されていない。

•サービス再開から現在まで重篤な問題は確認されていない。

•最終調整が終了し、6月30日(月)14:00からアークスキャッシュ(AC)の購入を再開した。

•各種お詫び対応は、7月2日(水)定期メンテナンスを予定している。

•6月25日(水)予定だったアップデート『「ファンタシースター感謝祭2014 ONLINE 前編」Part2』は7月2日(水)に配信する。

- 各種補てん、お詫び内容が発表された。内容は以下の通り。

内容 開始 終了 備考 配布 全ユーザーへ配布 ・アドバンスカプセルd×30個

・アドバンスカプセルe×30個

・アドバンスカプセルf×30個

・エクストリームパス×10個

・FUN1000獲得チケット×2個

・トライブースト+100%×4個

・エクスキューブ×10個

・強化成功率+100%×2個

・エステ無料パス×1個(※)

・カラーチェンジパス×1個7月2日(水) メンテナンス時配布

※・・・「エステ無料パス」はエステカウンターで1度だけAC消費コンテンツを変更できるアイテムです。ACで購入する「エステ利用パス」と異なり、プレミアムセット期間中の再編集機能が使用できませんので、ご注意ください。配布 PSO2es連動ユーザーへ配布 ・トライブースト100%×4個

・エステ無料パス×1個7月16日(水) 6月19日以前から「PSO2es」をプレイし「PSO2」と連動しているユーザーが対象。 ログインスタンプ+1ボーナス 対象期間中

ログインスタンプが+1ボーナス7月3日(木) 7月17日(木) 期間中終日 ブーストイベント 全クエスト

経験値+50%

レアドロップ+50%7月9日(水) 7月16日(水) メンテナンス間 プレミアムセット、拡張倉庫などの有効期限が設けられているアイテムの有効期間の延長 ・プレミアムセット

・拡張倉庫1~5

・マイルーム利用

・マイショップ利用

・オーダー受注上限拡張7月2日(水) 7月2日に有効期限の15日延長。2014年6月19日~7月2日定期メンテナンス前までに有効期限が切れているユーザーも対象。 AC有効期限の延長 AC有効期限を22日延長 7月9日(水) 7月9日メンテ後所有のAC有効期限を22日延長。2014年6月19日~7月9日メンテ前の期間でAC有効期限が切れてしまった場合は個別に問い合わせが必要。 アークスグランプリエントリー期間延長 札幌会場 7月14日(月) 7月9日からの延長 名古屋会場 7月22日(火) 7月16日からの延長 ネットカフェブーストデー 6月27(金)~29日(日)分を、7月18日(金)~21日(月)で追加実施 ゲーム内イベント、キャンペーンアイテム受け取りなど

7月15日

- 15:00

PSO2esのサービス再開についての続報が発表される。

http://pso2.jp/es/players/news/?id=191

7月16日

- 17:45

PSO2esサービス再開。

http://pso2.jp/es/players/news/?id=197

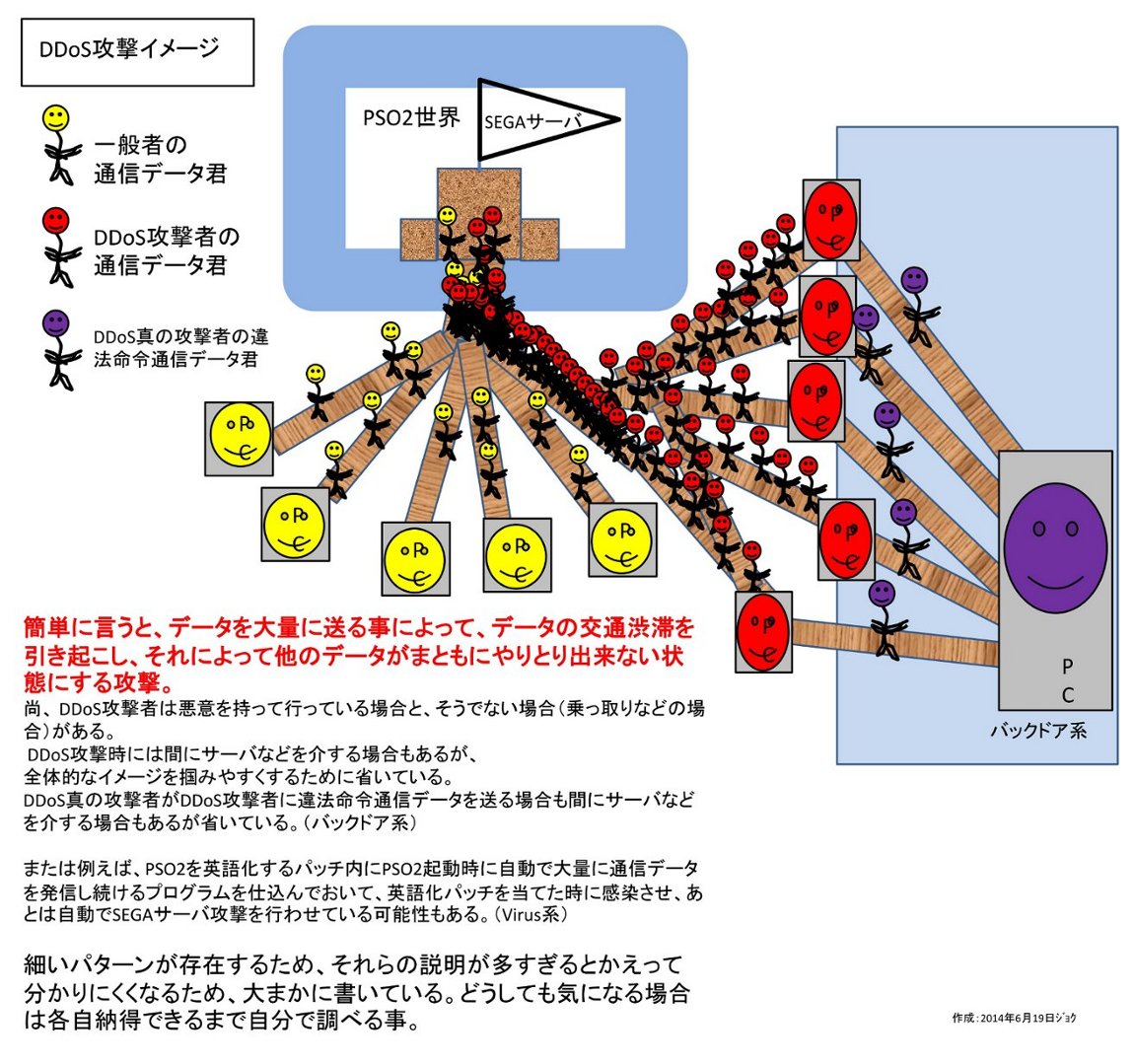

DDoS攻撃とは

ぶんさんがた‐サービスきょひこうげき【分散型サービス拒否攻撃】

《distributed denial of service attack》コンピューターネットワークを通じて攻撃を行う不正アクセスの一種。悪意ある第三者が多数のパソコンにコンピューターウイルスを送り込んで感染させ、特定のウェブサーバーなどに対し、不正なデータや大量のデータを送りつけるサービス拒否攻撃を仕掛けるよう操る。パソコンの所有者が気づかないまま攻撃に加担してしまうほか、真の犯人を特定することが非常に困難という特徴がある。分散型DoS(ドス)攻撃。DDoS(ディードス)攻撃。

[補説]

2009年に米国や韓国の政府サイトがこの手法で被害を受けたことで知られる。

→分散

デジタル大辞泉 (C) SHOGAKUKAN Inc.1995 1998 2012

- 参考1

http://www.cisco.com/web/JP/news/cisco_news_letter/tech/ddos/index.html

- 参考2

http://game.watch.impress.co.jp/docs/news/20100217_349619.html

※サーバー強化を行うと上記の図では青い川らしきところにかかっている道(橋?)が広くなる。

しかし、送られてくる情報量が受け入れ可能量を上回れば同じ為、

根本解決には大量の情報を送ってきている元を絶つ必要がある。

※セガサーバーのアドレスなどの変更を行ったとしても、セガのネットゲームをしたり、

セガホームページの閲覧等をするのには結局、セガサーバーに繋ぐ必要があるので、

その情報を元に攻撃先をサーバーの新アドレスなりに再変更して攻撃すれば結局元の木阿弥になるので根本的な対策にはならない。

※許可されたIPアドレスだけと情報をやりとりするようにして、閉じられたネットワークを目指しても、

物理的にデータをやり取りする線(間に無線を挟む場合も同じ)が繋がっており、

さらに使用するプロトコル(回線でやり取りするためのプログラム、仕組み、規格、決まり)が

同じであれば結局、一般ユーザーと同じ経路も使って送られてくる大量のデータをふるい落とす必要が出てきて、

そのふるい落とす箇所が混雑するので、結局は同じになり、根本解決には至らない。

加担してるかも?と思ったら

・自身のPCを確認する

基本的にはウィルスチェック、マルウェアチェックを掛けるのが良いですがチェックに掛からない場合も存在します。

そんな時はMicrosoft Network Monitor等、ネットワーク解析ツールを導入してで自身のネットワークを確認するのが良いですが専用ソフトはやや難解な部分がある為

そんな時はMicrosoft Network Monitor等、ネットワーク解析ツールを導入して自身のネットワークを確認するのが良いですが専用ソフトはやや難解な部分がある為

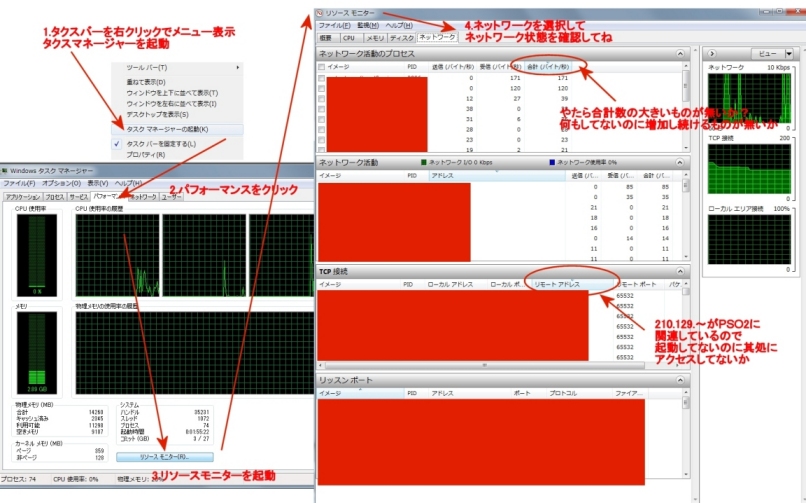

WindowsVISTA/7/8等、WINDOWSにも簡単ながら確認する方法が有るので記載します。

タスクバー(標準であればデスクトップ画面の下に出ている奴)を右クリックしてメニューを出します。その中に「タスクマネージャーの起動」がある筈なので実行します。

タスクマネージャーが起動したらパフォーマンスのタブをクリックし「リソースモニター」をクリックします。

リソースモニターが起動したらネットワークのタブをクリックしてください。どのようなネットワーク活動が行われているか表示されますので大まかに確認するべき項目は

「ネットワーク活動」の合計値、何もしていない状態で数値が異常に多いもしくは短時間に異常に増加する項目がないか確認してください。

「TCP接続」のリモートアドレスでPSO2が使用しているIPの210.129.xxx.xxx(xxxは複数該当値があり)に対してPSO2を起動していないのにアクセスしていないか等を確認してください。

「TCP接続」のリモートアドレスでPSO2サーバーが使用しているIPアドレスである210.129.xxx.xxx(xxxは複数該当値があり)に対して、PSO2を起動していないのにアクセスしていないかを確認してください。

これで確実に判明するという物では有りませんが目安にはなると思われますので不安な方はチェックしてみると良いでしょう。

万が一、上記のような怪しい症状が出ている場合、ネットワークを切断の上、ウィルス、マルウェアスキャン等をフルスキャンで実施する。

該当するプロセスを停止・削除(※但しよく判らず削除するのは逆に危険)させてみる等

方法は色々あるのですが必ずしも確実ではないので最悪、必要なデータをバックアップの上、クリーンインストール、初期化リカバリーの実施も検討してください。

※上記はPC、Windows系OSにおける対処法です。

DDoS攻撃における踏み台は最近はPCだけでなくスマートフォン、タブレット等も利用されることがあります。

何もしてないのにバッテリーの減りが通常より早い、本体が異常に熱くなっている等の症状がある場合はウイルスチェック等してみると良いでしょう。

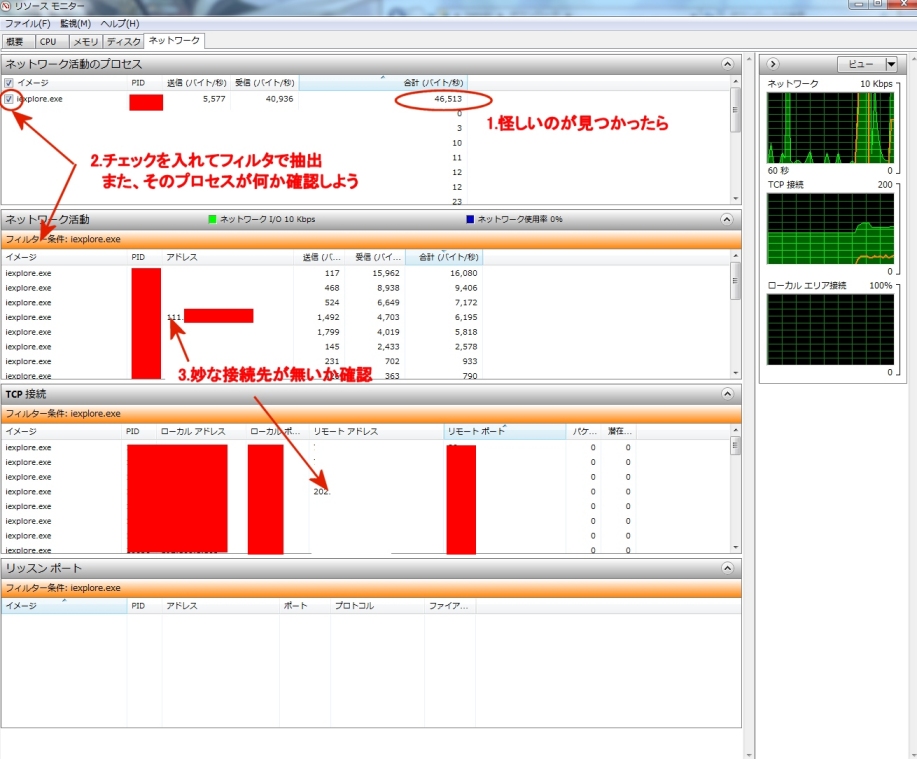

上記の記述内容では内容が半端すぎた為、ちょっと混乱を招く部分がありましたので追記させて頂きます。

あくまで個人的な考えですが、合計値が異常と言うのは10000をあっさり超えたりとか、送信+受信の値と大きく合計が極端に離れているものと思っています。

そういったプロセスがあった場合は「ネットワーク活動のプロセス」のイメージ部の名前の□にチェックを入れて抽出作業を行います。

そして、そのプロセスがどういった物なのか(参考画像はIEですのでブラウザですが)確認してください。

そしてそのプロセスのリモートアドレスを確認すると良いでしょう。

リモートアドレスが使用しているOSやソフトウェアのメーカーのIPアドレスであれば基本的には問題は有りませんが、全く関係ないアドレスであれば注意した方が良いかもしれません。

表示されるIPアドレスの検索には検索エンジンでIPアドレスを直接検索したりIPサーチを提供しているページ等を利用しましょう。(例:CMANインターネットサービス

)

)

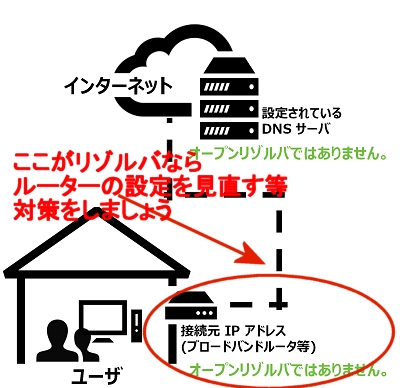

・使用しているルータを確認する

ルーターにはDNSサーバーとして外部からの再帰的な問い合わせを許可したり、しなかったりする設定・機能があります。

許可状態である状態をオープンリゾルバと言います。この状態になっているとDDoSの中継としてルータが利用されることがあります。

基本的にルータ側に設定があるのですが状態を確認できるサイトがありますので紹介します。

JPCERT コーディネーションセンター

のオープンリゾルバ確認サイト

のオープンリゾルバ確認サイト になります。

になります。こちらのサイトを利用し、確認して頂き、判定内容によっては使用しているルータの設定変更やメーカーへの問い合わせをしてみると良いかもしれません。

判定結果が2種類とも「オープンリゾルバではありません」の場合はひとまず安心ですが、あくまで「オープンリゾルバを使った攻撃手法には悪用されない」というだけです。

上記のようなウィルスチェック等も合わせて実施しましょう。

判定結果例

この場合、供に問題はありません。プロバイダ側のDNSはともかく、自身のルータ側がリゾルバであると判定されたら上記でも書いたように

ルーターの設定の確認。ファームウェアのアップデート。メーカーへの問い合わせを行ってください。

万が一、プロバイダ側のDNSがリゾルバであるとの判定が出た場合、JPCERTの方で連絡を行ってくれますので

こちら のページの手順に沿って報告をして頂けると幸いです。

のページの手順に沿って報告をして頂けると幸いです。

水際対策をしておこう

DDoSの中継になってしまったり、その他ウイルスや悪意のあるコード、スクリプトの実行を防ぐには普段からしっかりと備える事が大切です。

常駐型でリアルタイムスキャン機能が搭載されているウイルス対策ソフトのインストールは勿論の事。

Windowsアップデートをしっかりと行っておく。FlashPlayer(※注)やAdobeReader、ExcelやWord等のソフトウェアの更新作業等も大切です。

Windows Updateをしっかりと行っておく。Flash Player(※注)やAdobe Reader、ExcelやWord等のソフトウェアの更新作業等も大切です。

また、ホームページを閲覧している際に不用意に他者の用意したファイルのダウンロード、リンクのクリックを行わないようにしましょう。

後はメールのやり取りも注意が必要です。差出人不明のメール、それについてくる添付ファイルやリンク、HTML・リッチテキスト形式のメールには特に気をつけましょう。

ということで少しでも危険性を下げれるようにメールの設定に関して少し触れておきましょう。

添付ファイルは開けずに捨てればいいですし、リンクは無視すれば良いのですが、HTMLメールは少し曲者ですのでメールソフトの設定を変えることで

HTML・リッチテキスト形式を変換してテキスト形式として表示する方法を説明します。

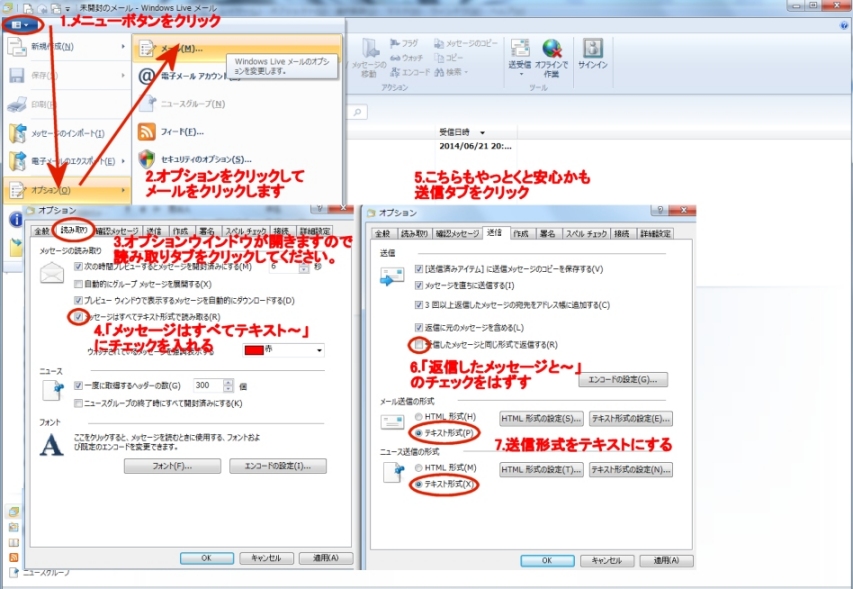

今回はおそらく利用者が多いと思われる、Microsoft社のWindowsLiveMailを例とします。

今回はおそらく利用者が多いと思われる、Microsoft社のWindows Live Mailを例とします。

(※元のメールの形式が変わるわけではありません。また、一部のメールが正常に表示されない事がありますので注意してください)

ソフトウェア起動後、左上のメニューボタンをクリックします。

表示される項目よりオプション→メールとクリックして下さい。

オプションウインドウが表示されますので「読み取り」のタブをクリックして表示します。

メッセージの読み取りの設定項目にある「メッセージはすべてテキスト形式で読み取る」のチェックを入れます。

チェックを入れたらOKボタンをクリックして設定を反映させてウインドウを閉じてください。

これにより、受信したメールはテキスト形式で表示され、ウイルスやその他の悪質なスクリプトが実行される危険性を下げる事が可能となります。

また少し横道にそれますが、HTMLメールは規制やチェックではじかれる事もあるので

「送信」のタブをクリックし送信の設定項目にある「受信したメッセージと同じ形式で返信する」のチェックを外す。

送信の形式を「テキスト形式」に設定しておくのも良いかもしれません。

※注

FlashPlayerに関しては、niconicoに広告を提供しているMicroAd AdFunnel経由で配信された不適切な広告によって

FlashPlayerを騙ったマルウェアのダウンロードサイトに飛ばされる事例が発生したとのこと(詳細1

、詳細2

、詳細2 、参考3

、参考3 )。

)。

Flash Playerに関しては、niconicoに広告を提供しているMicroAd AdFunnel経由で配信された不適切な広告によって

Flash Playerを騙ったマルウェアのダウンロードサイトに飛ばされる事例が発生したとのこと(詳細1

、詳細2

、詳細2 、参考3

、参考3 )。

)。

既に広告配信元のMicroAdにて対策がとられた(MicroAd発表1 、2

、2 、niconico発表

、niconico発表 )ようで、

)ようで、

この広告は出なくなったそうですが、その他のサイト・その他の広告配信システムにて類似の広告が出てくる可能性はあります。

手持ちのFlashPlayerのバージョンをチェック

し、古い場合はAdobe公式サイトからの最新版ダウンロード

し、古い場合はAdobe公式サイトからの最新版ダウンロード を強くお勧めします!

を強くお勧めします!

手持ちのFlash Playerのバージョンをチェック

し、古い場合はAdobe公式サイトからの最新版ダウンロード

し、古い場合はAdobe公式サイトからの最新版ダウンロード を強くお勧めします!

を強くお勧めします!

もしも引っかかってしまった可能性がある・心当たりがある場合は、トレンドマイクロの対策方法リリース

をご確認ください。

をご確認ください。

補足:FlashPlayerやAdobeReaderをダウンロードもしくは最新版に更新する際に、提供オプションや提供プログラムとして

GoogleChromeやMcAfeeSecurityScan等のインストールを促がされます。

補足:Flash PlayerやAdobe Readerをダウンロードもしくは最新版に更新する際に、提供オプションや提供プログラムとして

Google ChromeやMcAfee Security Scan Plus等のインストールを促されます。

必要であればインストールするのは構いませんがそういう形でインストール目的のソフトウェアに付随したオプションのソフトウェアに

マルウェア等が含まれているといったことも有りますので、どういったソフトウェアかしっかりと把握した上でインストールを行いましょう。

(※例としてFlashインストール時にオプションがあるという事で、Adobe、Google、McAfeeがマルウェアを配っているという訳では有りません)